Air Gap Security

2005年1月26〜27日、有楽町の東京国際フォーラムで催された Venture Fair Japan 2005 に、リバース・プロキシとして

2005年1月26〜27日、有楽町の東京国際フォーラムで催された Venture Fair Japan 2005 に、リバース・プロキシとして完全なネットワーク・セキュリティーを持つ情報公開サーバー:GENDARME

を出展しました。

サーバー Gendarme の2ポート・アーキテクチャーが、ウイルス感染等を防御するのを下記の方法で確認出来ます。

サーバー Gendarme の2ポート・アーキテクチャーが、ウイルス感染等を防御するのを下記の方法で確認出来ます。

セキュリティーに完全はありません ⇒⇒⇒⇒⇒ セキュリティーに万能はありません

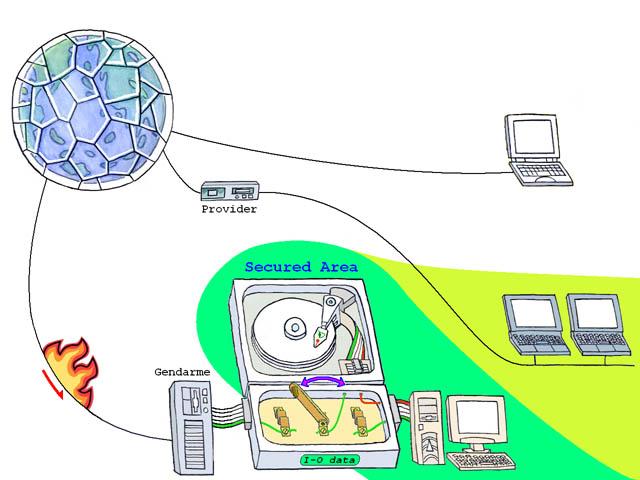

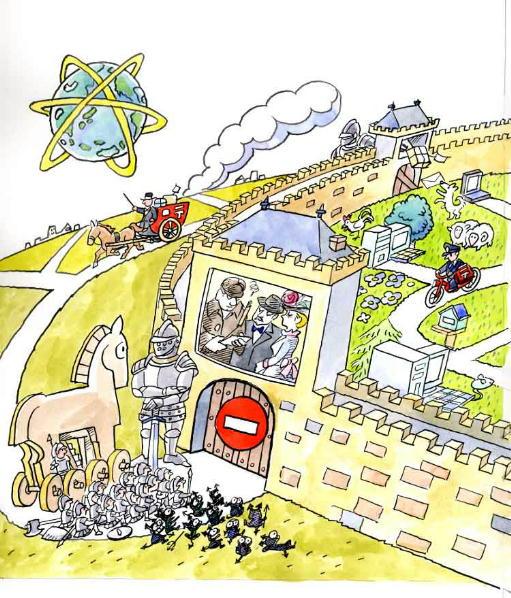

物理的な方法でネットワークセキュリティーを実現した WebServer(Reverse Proxy) を提供しています。

そのセキュリティーは“万能”ではありませんが、

情報公開サーバー(Reverse proxy)としてのネットワークセキュリティーは“完全”です。

下に続く記事をお読み下さい。

このサーバー Gendarme で運用しているサイトへのリンク

本家=スカラベコーポレーション=へのリンク

お問い合せは takano@scarabs.com、043-204-1213

セキュリティーの転換期

高速常時接続を前提とした本格的情報化社会を迎えていますが、セキュリティーが未だに確保されていないまま、走り出しています。

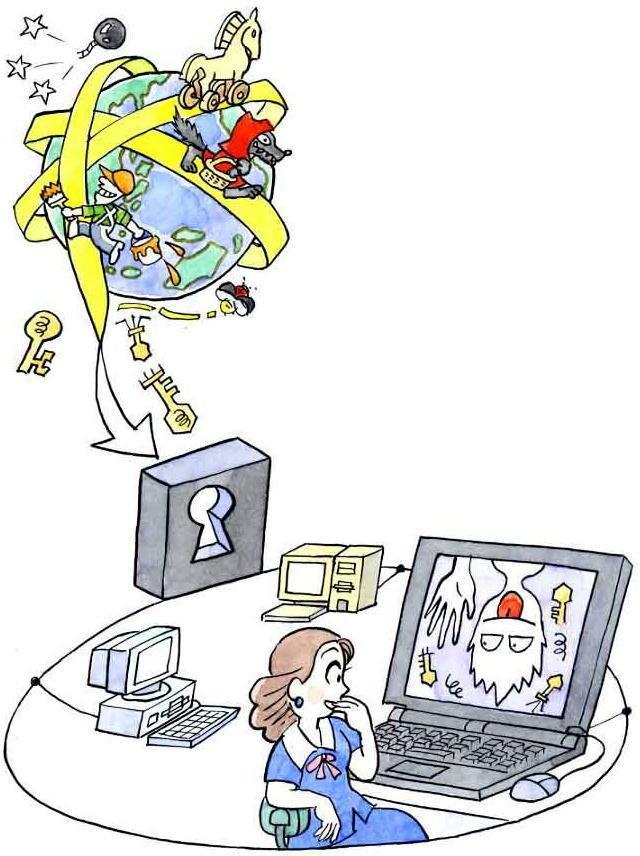

高速常時接続を前提とした本格的情報化社会を迎えていますが、セキュリティーが未だに確保されていないまま、走り出しています。ハッキングであれ、ウイルスであれ、ネットワークを経由するソフト的な攻撃に対し、ソフトウェアで対抗するのは、コストが極めて高く、また次々に新しい 手段が考案されるので対応が困難になっています。すなわち、セキュリティー・ソフトの更新に掛かるコストはインストールやバグ修正、更に体制や業務の変更 に伴うファイアーウォールの設定更新など迄含めると高額になります。

セキュリティー・ソフトは、初めに攻撃ソフトによる攻撃を受けてから内容を解析して対応します。防御ソフトが出ると、別の脆弱性を突く攻撃ソフトが出現します。

セキュリティーに完全はないとされています。しかし、

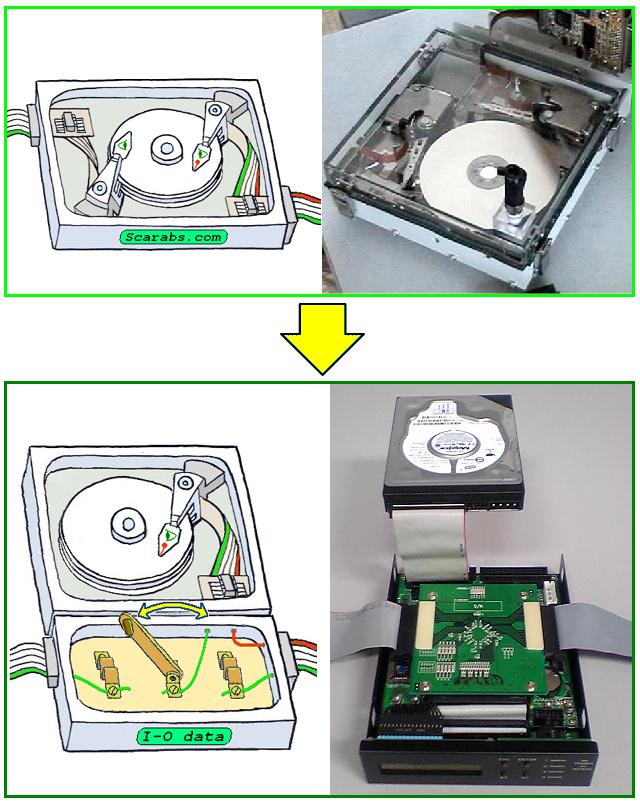

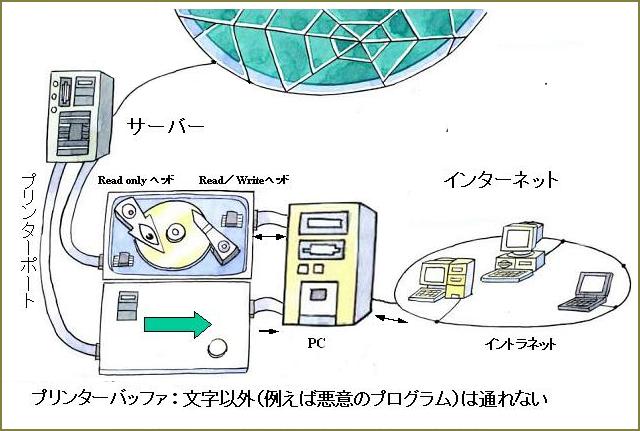

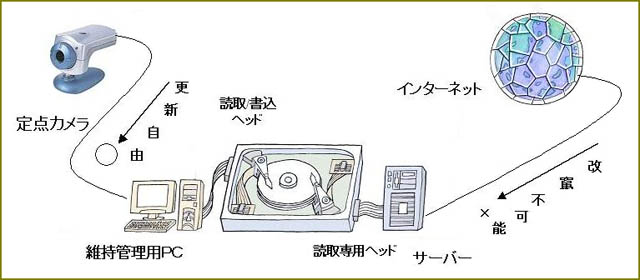

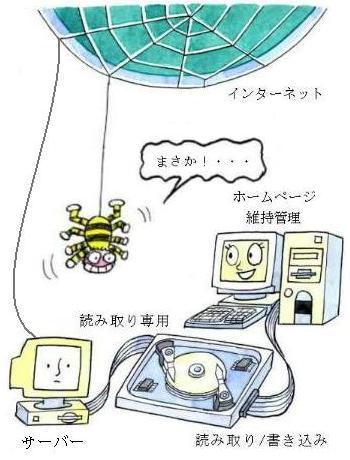

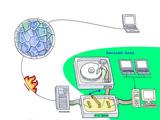

1.ハードディスクに、独立に動作する読みとり専用ヘッドを増設し、それをWebサーバーに接続してインターネットへ公開します。

1.ハードディスクに、独立に動作する読みとり専用ヘッドを増設し、それをWebサーバーに接続してインターネットへ公開します。2.元々の読み/書きヘッドを維持管理用 PC に接続して Web コンテンツを自由に更新します。

このシステムを使えば、ハッカーがサーバーのルート権限を奪取しても、ディスクファイルの削除や変更は物理的に不可能です。如何なるウイルスにも感染しま せん。何故なら、どんなウィルスも書き込むことによって始めて動作するので、書き込み出来なければウィルスは無力です。

さらにインターネットから維持管理用 PCへは配線が無いので侵入不可能です。

内部情報は一切漏洩しません。アドレス帳などを盗用する事も不可能です。

将来に亘り、どの様に強力なソフト的破壊手段が開発されようと、この堅牢性が完全無欠であるのは誰の目にも明らかな事です。

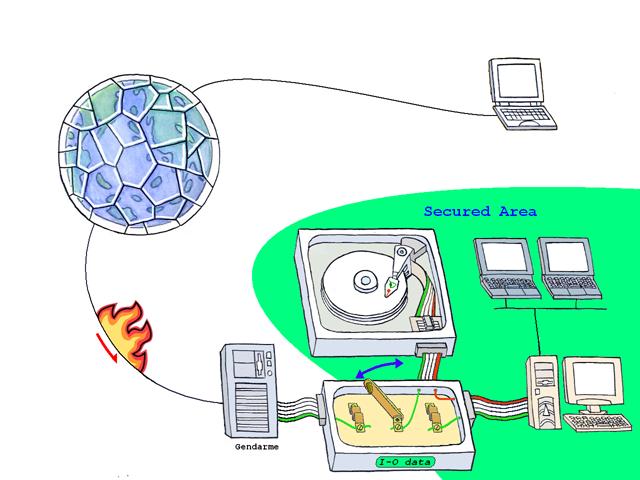

電子回路への移植:I−Oデータ機器社

ハードウエアーによるセキュリティーはメカニカルな手段に限定されません。

ハードウエアーによるセキュリティーはメカニカルな手段に限定されません。電子回路も動作シーケンスが固定されていればやはりハードウエアです。

そこで電子回路によってハードディスクにRead Only とRead/Writeの2つのポートを付加し、電子制御で自動的に切り替える方法が、株式会社 I−O データ機器によって開発されました。

電子回路を使うと、見た目のインパクトは減りますが、生産性、障害、保守、価格の点で遙かに有利です。

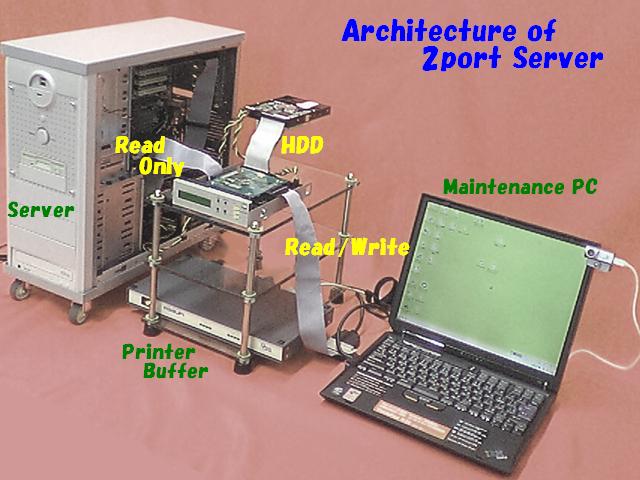

2Port サーバー Gendarme の内部構成

弊社の提供する2Head/Port サーバー Gendarmeにおいて、HDD は R-SCW を経由して On board の SCSI ポートに接続されています。

弊社の提供する2Head/Port サーバー Gendarmeにおいて、HDD は R-SCW を経由して On board の SCSI ポートに接続されています。R-SCW の電子回路は Mother Board 側からの書き込み命令を無視しますので HDD を読み取る事しか出来なくなります。

一方読み取り/書き込み側からはContents の update を処理します。

インターネットからのデータ受信

サーバーの印刷機能を使ってインターネットから一部のデータを受信する事が出来ます。

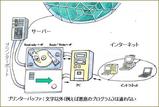

サーバーの印刷機能を使ってインターネットから一部のデータを受信する事が出来ます。サーバーは受信したデータを印刷します。これをプリンターではなく、プリンターバッファで受け取ります。そしてコンテンツ更新用PCで読み取るのです。

ソフトとハード、効果の差を図に示しました。

ディスクへの書き込み、及び内部PC(と内部ネットワーク)への侵入が100%防御出来る場合と、不完全にしか防御出来ない場合の比較をすると、以下の図の様になります。

ディスクへの書き込み、及び内部PC(と内部ネットワーク)への侵入が100%防御出来る場合と、不完全にしか防御出来ない場合の比較をすると、以下の図の様になります。

改ざん等の一時的・恒久的の違いは再起動によって消滅するか否かの違いです。

ソフトウエアによるセキュリティーの問題点

セキュリティー・ホール(=脆弱性)とはソフトウエアのバグ(=欠陥)です。ハッカー等と呼ばれる人達は、インターネットを経由して私達の計算機に到達

し、この欠陥を利用して、自分たちの目的を達成します。ですから、そのソフトウエアーの欠陥を直すのが本来の対処方法です。しかし様々の事情でそう簡単に

は直せないのです。

そこで、欠陥の修正とは別の方法で対処しようとする、それがいわゆるセキュリティー・ソフトです。

続きを読む

そこで、欠陥の修正とは別の方法で対処しようとする、それがいわゆるセキュリティー・ソフトです。

リバース・プロキシサーバー

インターネットからの問い合わせを受け付ける端末において、認証が正しかったとして、データベースに回答を取りに行く経路は内部ネットワークになりま

す。だから、この端末に不正侵入されてはなりません。ファイアーウォール(=アドレス・フィルタリング) が有れば侵入を受けないと言えるのでしょうか

続きを読む

情報公開での利用例

頻繁に更新される情報を広く知らせるという業務は多数あります。

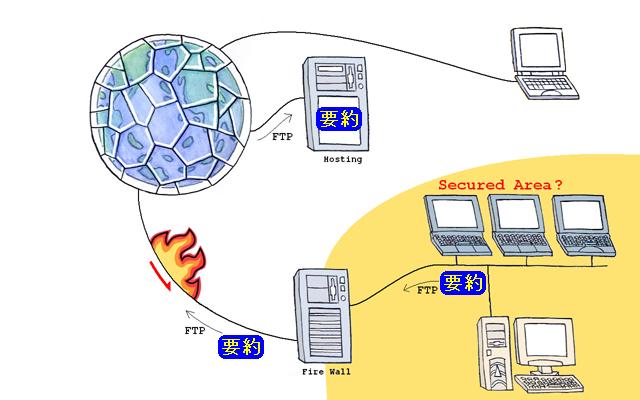

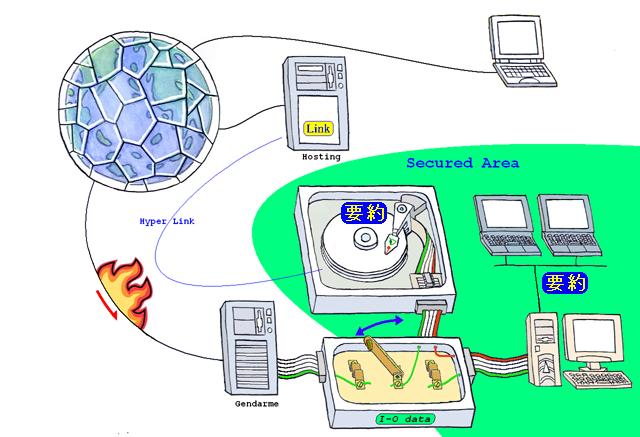

頻繁に更新される情報を広く知らせるという業務は多数あります。 その中で、外界からのバイナリー・データを受信したり、それに対応した内部処理が要らない場合も多数あります。通常の Web サーバー を用いれば、セキュリティーホールを通って社内システムへの侵入が起きるおそれが有ります。(Hostingについては後述) 本サーバーなら内部への侵 入を完全に防げますので、不正侵入等による業務への支障はありません。

Hostingについて:

社内の機密システムで公開用の要約データを作制しているが、公開そのものはホスティングで行っている、 という例を考えて見ましょう。

社内の機密システムで公開用の要約データを作制しているが、公開そのものはホスティングで行っている、 という例を考えて見ましょう。Hosting サーバーへどうやって要約データを送っているのでしょうか? 送信に FTP あるいはメールを使っているのなら、結局機密システムはインターネットに接続されている訳です。

絶対に守らなくてはいけないシステムからは、On Line で送信してはならないはずです。CD-Rを持参するか郵送しましょう。

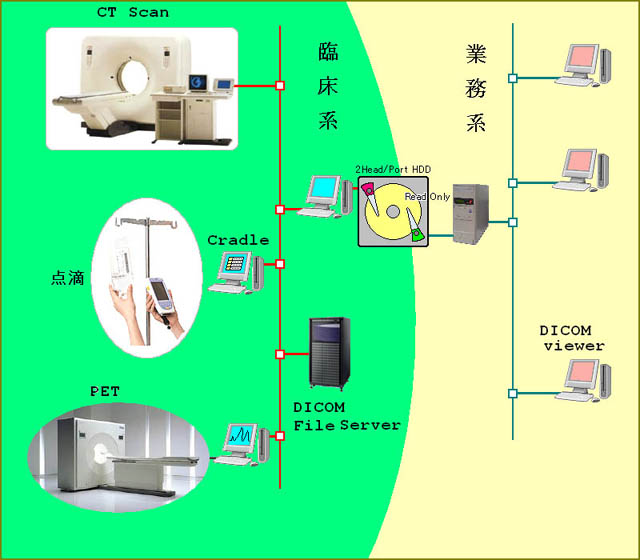

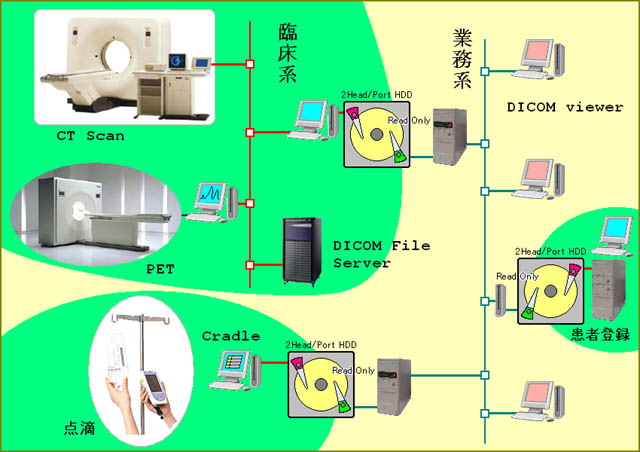

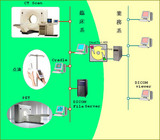

医療機関における利用例

医療用の検査機器などは専用の計算機で制御・データ処理されます。それらの計算機は、接続される医療機器に最適な機種が用いられています。これらの医療機

器の為に特殊で高度で高価なソフトウエアーを組み込み、確実な動作が必須なので、信頼度を優先し、実績優先の機種が継承されます。

医療用の検査機器などは専用の計算機で制御・データ処理されます。それらの計算機は、接続される医療機器に最適な機種が用いられています。これらの医療機

器の為に特殊で高度で高価なソフトウエアーを組み込み、確実な動作が必須なので、信頼度を優先し、実績優先の機種が継承されます。この選択は当然なのですが、使う機種やソフトは、最新のセキュリティーとの連携はぎこちないものになる場合が推察出来ます。

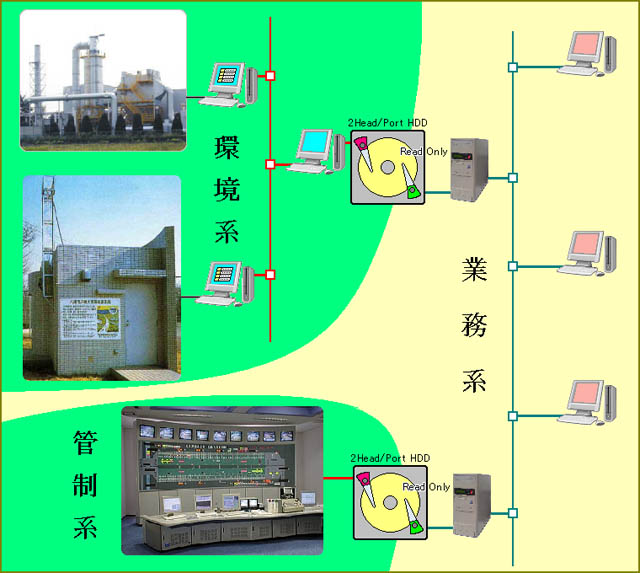

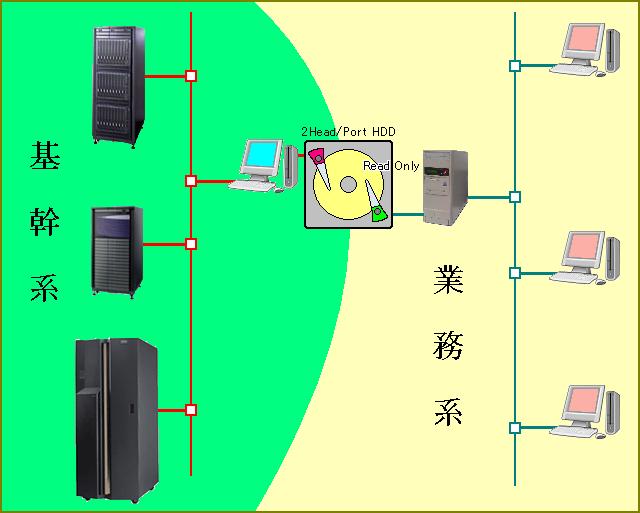

自治体での利用例

1.環境監視、交通管制などのシステムからデータを抽出して情報公開する。

1.環境監視、交通管制などのシステムからデータを抽出して情報公開する。

2.インターネットからの問い合わせ端末への不正侵入は、住基ネットでも鍵になる部分でしょう。

3.構内ネットワークが例えば、基幹系、業務系、情報系ネットワーク等という風に分かれている場合を考えます。

4.教育機関などで、成績情報の漏洩などを起こしてはならない講師用のサーバーを繋ぐ。

5.電子投票では、投票・集計に使った計算機を車で中央まで運ぶのに危険はないのでしょうか。

6.電子入札などの際に、入札公示データのファイルは完全に守られます。

7.組織全体を統括する情報公開システムの中に正しく設定すると言う作業はセキュリティー的には不要です。

SOHO(Small office, Home office)での利用例

Webを建てるのに、Hosting, Housingそしてサーバーをofficeに設置すると言う3つのパターンが有ります。それぞれに特長がありますが、本サーバーをofficeに置く事を考えてみましょう。優れている点は

Webを建てるのに、Hosting, Housingそしてサーバーをofficeに設置すると言う3つのパターンが有ります。それぞれに特長がありますが、本サーバーをofficeに置く事を考えてみましょう。優れている点は1.顧客データなどが破壊から完全に守られ、また漏洩しない。

2.セキュリティーコストが掛からない。

3.FTP等を介さずに手元で直接メンテナンス出来る。

2Head/Port HDD に関する F.A.Q.

Q1:このサーバーシステムに特有の利点は何ですか?

Q2:セキュリティーに完全はないとされていますが?

Q3:この装置の利点は他にもありますか?

Q4:この装置の不利な点は主に何ですか?

Q5:ソフトウエアによるセキュリティーの方が優れている点はありますか?

Q6:同じ装置が電子回路で出来ませんか?

Q7:コンテンツを CD-R に焼いたり磁気テープに複写してから、

スタンドアローンのサーバーに運び、公開しているところがあるようですが、その方法との違いは?

Q8:わざわざ2ヘッドディスクを用いなくても、ディスクを Read Only でマウントすれば済むのではないでしょうか?

Q9:Trusted OS に比較してメリットはありますか?

Q10:サーバーにはどの様なソフトを使うのですか?

Q11:PC ではどの様なソフトを使うのですか?

Q12:ネット経由で本サーバーシステムのサーバーにコンテンツを送れないのでは?

Q13:PC がファイルを更新してもサーバーが持っているディスクキャッシュが更新されないのではないでしょうか?

Q14:サーバーが読込み中のファイルを PC が更新したらどうなりますか?

Q15:パフォーマンスは下がりますか?

Q16:暗号システムとの関係はどうなりますか?

Q17:DNS 詐称に対応できますか?

Q18:新種のウイルスにはどの様に対応しますか?

続きを読む

Q2:セキュリティーに完全はないとされていますが?

Q3:この装置の利点は他にもありますか?

Q4:この装置の不利な点は主に何ですか?

Q5:ソフトウエアによるセキュリティーの方が優れている点はありますか?

Q6:同じ装置が電子回路で出来ませんか?

Q7:コンテンツを CD-R に焼いたり磁気テープに複写してから、

スタンドアローンのサーバーに運び、公開しているところがあるようですが、その方法との違いは?

Q8:わざわざ2ヘッドディスクを用いなくても、ディスクを Read Only でマウントすれば済むのではないでしょうか?

Q9:Trusted OS に比較してメリットはありますか?

Q10:サーバーにはどの様なソフトを使うのですか?

Q11:PC ではどの様なソフトを使うのですか?

Q12:ネット経由で本サーバーシステムのサーバーにコンテンツを送れないのでは?

Q13:PC がファイルを更新してもサーバーが持っているディスクキャッシュが更新されないのではないでしょうか?

Q14:サーバーが読込み中のファイルを PC が更新したらどうなりますか?

Q15:パフォーマンスは下がりますか?

Q16:暗号システムとの関係はどうなりますか?

Q17:DNS 詐称に対応できますか?

Q18:新種のウイルスにはどの様に対応しますか?

資料

2002年に2Head Hard Disk を試作した時、インターネット等で反響がありました。

今でもその時の記事が幾つか残っており、検索も出来ます。

また、お世話になった方のリンク等があります。

続きを読む

Network server secured by hardware is produced.

Revers Proxi Server Secured by Off-line Communication is Now on sale in Japan.

続きを読む